להלן רשימה של סיכוני סייבר עיקריים לחברה שלך:

תוכנות זדוניות מבוססות ענן (Cloud-based Malware)

תוכנות זדוניות הופכות להיות מורכבות יותר כאשר הן מוטמעות בענן. תוקפים מנצלים פלטפורמות ענן כדי להפיץ קבצים נגועים בווירוסים או לבצע התקפות נרחבות על משתמשים רבים. חברות חייבות לפתח אמצעי זיהוי ואבטחה מתקדמים כדי להבטיח שמערכות הענן יישארו בטוחות ומוגנות.

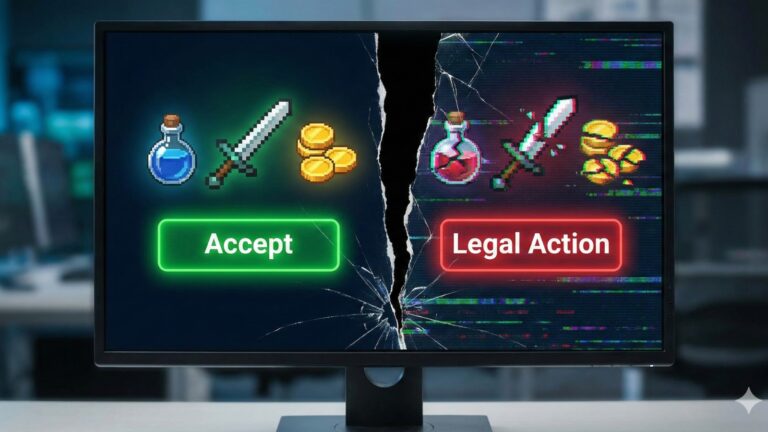

תקנות פרטיות גלובליות (Global Privacy Regulations)

הגברת החקיקה בתחום הפרטיות בעולם, כמו GDPR באירופה ותקנות אחרות בארה"ב ובאסיה, מחייבת חברות להיערך לשמירה על נתונים בצורה קפדנית יותר. תביעות על הפרת פרטיות ורגולציה ממשיכות להוות איום משמעותי, והן עשויות להוביל לקנסות גבוהים ונזקים למוניטין של חברות שאינן עומדות בדרישות.

מתקפות IOT (Internet of Things)

העלייה בשימוש במכשירים חכמים ומחוברים לאינטרנט (IoT) יוצרת פגיעות חדשה עבור עסקים וצרכנים כאחד. מכשירים מחוברים כמו מצלמות אבטחה, מכשירים חכמים בבתים וציוד רפואי עלולים להוות פרצות אבטחה אם אינם מוגנים כראוי. התוקפים יכולים להשתמש במכשירים הללו ככניסה לרשתות גדולות יותר או לנטר את המשתמשים.

מתקפות על מערכות חינוך ובריאות

מערכות חינוך ובריאות הפכו ליעדים אטרקטיביים עבור פושעי סייבר, בעיקר בגלל המידע הרגיש המאוחסן בהן. השבתה של מערכות חינוך, בתי חולים או שירותי בריאות בעקבות מתקפות כופר או דליפת נתונים רגישים יכולה לגרום לנזקים כלכליים חמורים ולפגוע באמון הציבור במוסדות אלו.

אבטחת מערכות פיננסיות

התקפות סייבר על מוסדות פיננסיים, כגון בנקים ושירותי תשלומים, מתוחכמות יותר וכוללות תקיפות שמטרתן לגנוב כסף או מידע אישי של לקוחות. סיכונים פיננסיים כוללים התקפות פישינג ממוקדות והתקפות רשת שמנסות לנצל פגיעות במערכות התשלומים הבינלאומיות.

מתקפות רשתות חברתיות (Social Media Attacks)

התקפות סייבר דרך רשתות חברתיות הפכו לאיום גובר על עסקים. תוקפים משתמשים בפרופילים מזויפים ובתכנים משכנעים כדי לגרום לעובדים ללחוץ על קישורים זדוניים או להוריד קבצים נגועים. התקפות אלה עלולות להוביל לדליפת מידע אישי ורגיש של לקוחות ולעיתים גם לפגיעה במוניטין של העסק.

מתקפות ללא קובץ (Fileless Attacks)

מתקפות ללא קבצים הן טכניקות חדשות שהפכו נפוצות יותר בשנים האחרונות. במקום להשתמש בתוכנות זדוניות שמורידות קבצים למחשב הקורבן, תוקפים מנצלים פרצות במערכות ההפעלה והאפליקציות הקיימות במחשב כדי לבצע את המתקפה. הגנה מפני מתקפות מסוג זה מחייבת ניטור מתמיד ופרוטוקולים מתקדמים לזיהוי פעילות חריגה.

מתקפות שרתי DNS (DNS Server Attacks)

שרתי DNS הם חלק חשוב בתשתית האינטרנט, והם משמשים לתרגום שמות דומיין לכתובות IP. תוקפים מנצלים פרצות בשרתי DNS כדי לשנות את ההגדרות ולנתב גולשים לאתרים זדוניים מבלי שהם מודעים לכך. מתקפות DNS עלולות לפגוע באמון המשתמשים ולגרום נזק כלכלי כבד.

מתקפות על מערכות SCADA (SCADA Attacks)

מערכות SCADA משמשות לניהול ובקרה של תהליכים תעשייתיים, כמו מערכות מים, חשמל וגז. פריצה למערכות אלו עלולה לשתק תשתיות קריטיות ולהוביל לנזק רב. מתקפות סייבר על מערכות SCADA הופכות מתוחכמות יותר ונדרשת אבטחה חזקה במיוחד כדי להגן על מערכות אלו.

מתקפות על מערכות רכב מחובר (Connected Vehicle Attacks)

מערכות רכב מודרניות כוללות יותר ויותר טכנולוגיות המחוברות לאינטרנט. תוקפים יכולים לנצל פגיעויות במערכות הרכב המחוברות כדי להשתלט על רכבים מרחוק או לגנוב מידע על נהגים. חברות בתחום הרכב חייבות להשקיע באבטחת סייבר כדי למנוע פריצות למסדי הנתונים שלהן.

התקפות ממוקדות באמצעות פרסונליזציה (Personalized Targeted Attacks)

פושעי סייבר משתמשים במידע אישי כדי לבצע התקפות ממוקדות יותר, כמו פישינג מותאם אישית. הם אוספים מידע מהרשתות החברתיות או ממקורות אחרים כדי ליצור הודעות אמינות יותר המיועדות לעובדים בכירים או למחלקות רגישות בעסק, כגון מחלקת הכספים או ה-IT.

מתקפות קוד פתוח (Open Source Attacks)

תוקפים מנצלים חולשות בקוד פתוח כדי להחדיר תוכנות זדוניות או לנצל פרצות אבטחה. תוכנות קוד פתוח נמצאות בשימוש רחב בתעשיית התוכנה, והן מאפשרות גישה לאלפי קודים שעלולים להכיל פרצות אבטחה שאינן מוכרות למפתחים.

התחמקות מאיתור (Evasion Techniques)

מתקפות סייבר מודרניות כוללות טכניקות מתקדמות להחבאת המתקפה כדי להימנע מזיהוי על ידי תוכנות האבטחה והמערכות המגינות. תוקפים משתמשים בטכניקות מתוחכמות כמו הצפנת קבצים, שינוי קוד זדוני לאחר ההתקנה, או ניצול חולשות במערכות ניטור.

מתקפות מבוססות אינטרנט הדברים (IoT-based Attacks)

מכשירים חכמים המחוברים לרשת, כמו מערכות תאורה, מצלמות אבטחה ומכשירי חשמל חכמים, חשופים לפריצות סייבר דרך חיבורי אינטרנט לא מאובטחים. תוקפים מנצלים את הפגיעות של המכשירים הללו כדי לחדור למערכות הארגוניות דרך רשתות ה-IoT.

גניבת מטבעות קריפטוגרפיים (Cryptocurrency Theft)

עם עליית השימוש במטבעות קריפטוגרפיים, פושעי סייבר מתמקדים בגניבת ארנקים דיגיטליים או בפריצה לפלטפורמות מסחר. גניבות אלו כוללות פריצות ישירות לארנקים או מתקפות על מערכות שמירת המידע של מטבעות קריפטוגרפיים. הגנה מפני פריצות אלו דורשת שימוש במנגנוני אבטחה מתקדמים, כולל הצפנה וריבוי שלבי אימות.